大切なデータが暗号化された後、あなたならどう対応しますか? 攻撃者による暗号化メカニズムとHalcyonのアプローチ

目次

2025年も続いたランサムウェアによる被害

2025年も続いたランサムウェアによる被害

2025年もランサムウェアに感染した企業・組織が多く確認され、9月、10月には日本を代表する企業が攻撃を受け、社会的な関心を集めました。先日発表された「情報セキュリティ10大脅威2026」では、「ランサムウェア攻撃による被害」 が11年連続で選出され、組織向け脅威としては6年連続の1位となりました。

順位自体に変動はないものの、攻撃の手口は巧妙になってきています。最近の攻撃者は窃取済みのID・パスワードを用いて正規ユーザーになりすまし侵入します。この場合、認証・通信・操作はいずれも正規のものとなるため、侵入時点での検知は困難です。その結果、多くの被害は侵入そのものではなく、侵入後に実行されたランサムウェアによる暗号化後に復旧できなかったことが原因となるケースが多く、解決すべき課題は「侵入された」ではなく、「暗号化されてしまった後に迅速に復旧できないこと」です。

データやファイルが暗号化された場合、バックアップからの復旧を検討される方もいらっしゃいます。しかし、バックアップ自体が暗号化されてしまうケースもあり、バックアップが無事であったとしても即時復旧は難しく、バックアップだけで即時復旧や事業継続を保証することは困難です。また、平時からリストアの試験をしていない方々も多くいらっしゃると思います。バックアップから復旧できても数週間前のバックアップになることがあり、現状との差分が発生してしまいます。

もしデータが暗号化されてしまった場合、みなさんだったらどう対応しますか?

ランサムウェア攻撃の全体像

暗号化はランサムウェア攻撃の最終フェーズです。被害事例を見ると、侵入から暗号化までの期間は数日から数週間に及びます。場合によっては数か月かけて入念に偵察をして暗号化を実行しています。

以下はランサムウェア攻撃の全体像を図示したものです。オレンジ色で記載がある箇所が偵察のフェーズで、赤色の箇所が実際の攻撃のフェーズで、データ暗号化は最後に実施します。

図1:ランサムウェア攻撃の全体図

Halcyon社提供

暗号技術とランサムウェア

暗号技術は、アルゴリズムなどを用いて情報を保護するためのプロセスで、コンピューターやインターネットが普及した現在では、情報を守るうえで欠かせない存在となっています。暗号技術は情報の機密性を確保するだけでなく、情報や利用者の真正性、完全性を保証することもできます。

本来、暗号技術は重要なデータを安全に扱うためのものですが、悪用されるケースもあります。その代表例がランサムウェアです。ランサムウェアは暗号技術を悪用して企業や組織などのデータを勝手に暗号化し、業務を妨害したうえで身代金を要求する攻撃として知られています。

暗号技術とランサムウェア攻撃での利用シーン

ここから代表的な3つの暗号方式を、ランサムウェアの利用シーンも交えてご紹介いたします。

- 共通鍵暗号

共通鍵暗号は、データの暗号化と復号の双方に同一の鍵を用いる暗号方式です。その構造の単純さと処理速度の速さから、大量データの暗号化に適しており、他の暗号方式と比較して計算資源の消費が少ないという利点を持ちます。

代表的な共通鍵暗号アルゴリズムとしてAESがあります。AES は2001年に米国が標準暗号として定めた共通鍵暗号アルゴリズムで、世界で最も広く利用されており、高速かつ非常に強固なセキュリティを提供します。ファイルを迅速に暗号化できる点で、ランサムウェアにおいて好んで使用されます。

- 公開鍵暗号

公開鍵暗号は、暗号化に用いる公開鍵と復号に用いる秘密鍵という鍵ペアを利用する暗号方式です。安全性は非常に大きな数の素因数分解など計算的に困難な数学問題に基づいています。

代表的な公開鍵暗号アルゴリズムとしてRSAがあります。大きな数の素因数分解が困難であることを前提に設計されおり、現在のスーパーコンピューターを使っても2048ビットのRSA暗号を解読するのに現実的な計算時間では解読困難とされています。ランサムウェア攻撃者は、ファイル暗号化に使用する共通鍵を生成し、それを公開鍵暗号の公開鍵で暗号化する形で公開鍵暗号を利用します。

- ハイブリッド暗号

ハイブリッド暗号は、共通鍵暗号と公開鍵暗号の両方の利点を組み合わせた暗号方式です。AES などの共通鍵暗号を用いて大量のファイルを高速に暗号化し、その共通鍵を RSA などの公開鍵暗号で安全に送信することで、両方の暗号化方式の利点を同時に利用することができます。

ハイブリッド暗号方式は、高速な暗号化と鍵の高い安全性を両立できるため、ランサムウェア攻撃で広く利用されています。

主なランサムウェアグループの特徴と暗号化方式

- Qilin

出現日:2022年7月

活動状況:現在世界で最も活発なランサムウェアグループの1つで、2025年は日本でも多くの企業が被害にあっています。攻撃の大部分は米国ですが、欧州、東南アジアも標的になっています。業界別に見ると製造業が23%を占め、次いでサービス業、医療機関と続き、ダウンタイムが直接的に経済損失や安全リスクにつながる組織を優先しています。

暗号化方式:AES-256またはChaCha20とRSA-4096を組み合わせたハイブリッド暗号

ファイル拡張子: .MmXReVIxLV、.qilin、.agenda、.RLCHDSCcI3(カスタマイズ可能)

展開速度:5つのモードがあり、数時間で企業全体を迅速に暗号化します

- LockBit

出現日:2022年3月

活動状況:2023年にはすべてのランサムウェア活動の25〜33%を占めるまでになり、最大級のランサムウェアグループとなりましたが、オペレーション・クロノス以降活動は大幅に減少しました。しかし、LockBit4.0を名乗る亜種が登場したことにより再び活動を開始しました。2026年になってからも攻撃したと主張するランサムウェア被害が発生しています。

暗号化方式:AES-256とRSA-2048のハイブリッド暗号

ファイル拡張子: LockBit, .LockBit3, .[victim_ID]

展開速度:高速暗号化

- Akira

出現日:2023年3月

活動状況:2024年、2025年と高い活動レベルが続いており、北米、欧州、オーストラリアで活発に活動しています。製造業、サービス業、建設業でインシデント発生率が高く小売業、金融業なども被害にあっています。また、レガシーインフラの脆弱性を悪用し、中規模の政府機関や地方自治体を標的にするケースが増えています。

暗号化方式:ChaCha20とRSA-4096を組み合わせたハイブリッド暗号

ファイル拡張子:.akira, .powerranges, .akiranew

展開速度:ネットワーク全体の暗号化は、通常24〜48時間以内に完了する

暗号化後のHalcyonによる対応

もしファイルが暗号化されてしまった場合、復旧するための一般的な選択肢としては、バックアップから復旧するか、攻撃者が要求する身代金を支払うかになります。

ただし、バックアップも攻撃者によって暗号化・改ざん・破壊されるケースが多く、その場合はバックアップから復旧することはできません。さらに、平時からリストアの訓練をしていない企業も多くあるのが実情で、いざという時に復旧できない場合もあります。また仮に身代金を支払ったとしても、確実にデータが完全に復旧できる保証はなく、むしろ、身代金を支払ったことで「支払う企業」と認識され、追加の攻撃を招くリスクもあります。いずれにせよ、暗号化されてしまったら即時復旧するのは非常に厳しいのが現実です。

Halcyonを導入した場合では、どうなるでしょうか。

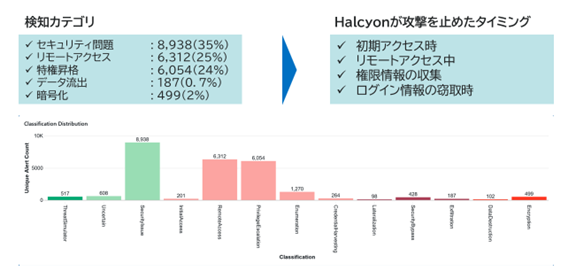

そもそもHalcyonは、ランサムウェア攻撃を受けてもほとんどの攻撃を暗号化フェーズより前で阻止することが可能ですが(図2参照)、もし暗号化されてしまった場合の対応についてもご紹介いたします。

Halcyonはランサムウェアによる暗号化に関連するプロセス挙動を監視し、高い確率で暗号化の際に使用される共通鍵を捕捉することで復号を可能にします。さらに鍵の生成にかかる鍵の素材となる情報も捕捉するため、万が一共通鍵を捕捉することができなくても、それらの素材から鍵を生成することが可能です。この機能により、ランサムウェア攻撃を受けた企業はバックアップから戻す必要も身代金を支払う必要もなくなります。この技術によって、数週間から数カ月かかっていた復旧作業が数時間で完了し、たとえ攻撃を受けて暗号化されてしまっても迅速に通常業務に戻ることが可能になります。

図2:Halcyon社が検知した25,480件のランサムウェア攻撃の検知カテゴリーの内訳

Halcyon社より提供

おわりに

今回はランサムウェアによって暗号化技術と各ランサムウェアの特徴、暗号化された後の対応についてまとめました。

ランサムウェア攻撃は、エンドポイントセキュリティをすり抜け、重要なデータを暗号化するという最悪のシナリオを現実のものとしています。従来のエンドポイントセキュリティとバックアップだけのセキュリティ対策では、事業継続性を保証できない時代が到来しました。今回ご紹介したHalcyonは、暗号化の瞬間を捉え、独自のキーのインターセプト技術によりデータを迅速に復旧することが可能です。万が一のランサムウェア感染時にも、身代金支払いを避け、最小限のダウンタイムで業務を再開できるHalcyonは、現代の企業防衛における強力なパートナーとなると考えます。

Halcyonのご紹介

ランサムウェアによるデータ暗号化事前阻止

シグネチャベースの検知、振る舞い検知、AI(機械学習)による検知に加え、Halcyon独自技術を活用した「デセプション」を具備しており、ランサムウェアに特化した多層的な防御を提供します。これにより、既知のランサムウェアはもちろん、未知のランサムウェアによる感染も未然に防ぐことができます。

RDRチームによる監視

最近のランサムウェアは標的となる企業の端末に侵入した後、バックアップを含めたファイルの暗号化による破壊活動だけでなく、重要なデータを窃取することで、業務の継続阻止と情報漏洩をちらつかせる二重脅迫型の手法が主流となっています。さらに、すでに導入している EPP・EDR を回避する高度な攻撃手法を持つランサムウェアも増加し、「入口対策」や「事前阻止」だけでは対応が難しくなってきています。

対策として、従来の EPP・EDR を補完し、エンドポイント・サーバーといった企業の重要インフラの迅速な復旧を実現する、「ランサムウェアに特化した復旧対策(RDR:Ransomware Detection & Recovery)」の導入が重要です。

暗号キーのインターセプトによる復号化と迅速な復旧

万が一、データが暗号化されてしまった場合でも、即時にその暗号化の開始を検知し、暗号化キーを捕捉・退避します。

すでに導入している EPP・EDR を回避したランサムウェアを排除し、暗号化されたファイルを復元するためのモジュールを配信・実行することで暗号化されたファイルを迅速に復元します。また、当社とHalcyon社RDRチームが連携し、被害にあったすべてのエンドポイント・サーバーの復旧をサポートします。